VoIP-телефония – технология, обеспечивающая надежную связь с возможностью передачи файлов и медиа. А что насчет ее безопасности? Давайте рассмотрим, какие угрозы актуальны для пользователей IP-телефонии, и разберемся с некоторыми рекомендациями по обеспечению безопасности VoIP.

Угрозы и уязвимости, актуальные для VoIP-сетей

Список угроз, актуальных для VoIP-сетей, практически идентичен перечню для любых других типов сетей (конечно же с учетом своих нюансов). Среди угроз, на которые стоит обратить внимание пользователям IP-телефонии можно выделить следующие:

-

Перепродажа телефонного трафика. Злоумышленники могут использовать ошибки в настройке транка, маршрутов исходящего трафика, а также опцию анонимных звонков (если она включена в IP АТС). Также для эксплуатации этой уязвимости они могут взламывать учетные записи или проводить несанкционированную регистрацию учеток. При реализации такой угрозы надежной IP-телефонией пользуются все, кто угодно, а платите за трафик вы.

-

DDoS-атаки. Относительно простой в реализации, но очень эффективный способ остановить работу компании, пользующейся IP-телефонией. При DDoS-атаке злоумышленники отправляют к серверу телефонии огромное количество запросов. В результате ресурсы сервера «забиваются» и не смогут выполнять запросы от реальных пользователей, т.е. надежная связь попросту «лежит» и отказывается работать.

-

Спуфинг. Злоумышленники получают несанкционированный доступ к используемым вами виртуальным номерам и используют их в своих целях. Это может быть, например, сбор данных ваших клиентов и партнеров, рассылка платежных документов с «левыми» реквизитами и так далее.

-

Спам через IP-телефонию (SPIT). Довольно часто злоумышленники, получив доступ к SIP-аккаунтам или номерам, используют их для рассылки спама посредством IP-телефонии. Кроме того, такие аккаунты могут вовлекаться и в DDoS-атаки.

-

Перехват трафика. Анализируя перехваченный сетевой трафик, злоумышленники могут получать информацию различного рода: от ПДн сотрудников, клиентов или партнеров, до сведений, представляющих собой коммерческую тайну.

Видно, что, угроз безопасности, с которыми могут столкнуться пользователи VoIP-телефонии, немало. И приведенный выше перечень – далеко не исчерпывающий. Злоумышленники постоянно ищут какие-то новые уязвимости для реализации различного рода угроз.

Меры и средства защиты VoIP от угроз и уязвимостей

Чтобы связь (телефония) была не только надежной, но и безопасной, нужно позаботиться о нейтрализации возможных угроз заранее (это эффективнее и дешевле, чем разбираться с последствиями реализации различного рода угроз). Защитных мер и инструментов немало. Давайте рассмотрим несколько популярных, эффективных и относительно легко реализуемых (как своими средствами, так и средствами провайдера, предоставляющего услуги связи).

Использование защищенных соединений

Это своего рода must have для обеспечения безопасности VoIP. При выборе провайдера обращайте внимание, чтобы он использовал HTTPS и защищенные тоннели. Конечно же, не помешают и другие технологии шифрования трафика, авторизации и так далее.

Грамотная работа с учетными записями

Существенное влияние на безопасность VoIP оказывает то, как при использовании IP-телефонии построена работа с учетными записями и аккаунтами. Ключевые моменты здесь следующие:

-

Распределение ролей администраторов. Даже аккаунты администраторов IP АТС не должны иметь неограниченных полномочий. Возможности пользователям нужно выдавать исходя из анализа реальных потребностей и угроз.

-

Географические ограничения для аккаунтов. Есть смысл в том, чтобы разграничивать административные аккаунты, исходя из их принадлежности к определенному ГЕО (чтобы ограничить возможности для управления VoIP для учеток из разных регионов).

-

Использование двухфакторной авторизации. 2FA будет не лишним реализовать, как для аккаунтов администраторов, так и для пользователей IP-телефонии на местах. Такое решение делает практически нереальным «угон» аккаунтов и совершение с их использованием каких-то несанкционированных действий.

-

Правильная парольная политика. Пароли от УЗ должны периодически меняться. Кроме того, следует установить требования по содержанию к ним, чтобы обеспечить максимальную стойкость к подбору.

Использование резервирования и организационные решения

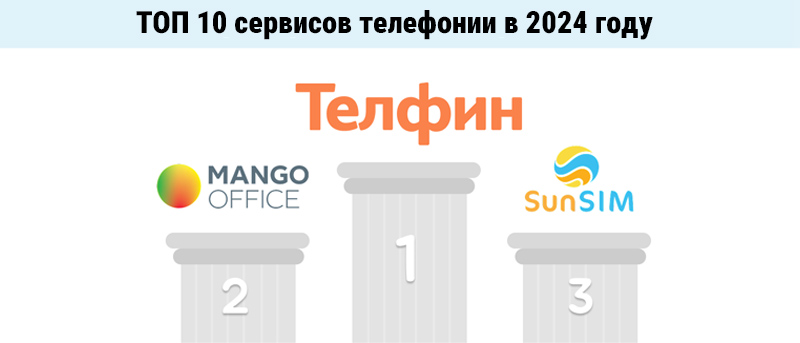

Опыт одного из крупнейших российских провайдеров надежной телефонии, компании «Телфин», показывает, что эффективно противостоять угрозам безопасности VoIP и эксплуатации уязвимостей помогают следующие решения:

-

Резервирование серверов и баз данных, задействованных для обеспечения работы IP-телефонии (виртуальных АТС). Это позволит обеспечить сохранность данных и работоспособность телефонии в случае каких-то, сбоев (в т.ч. и при DDoS). Начинать есть смысл со схемы резервирования 1+1.

-

Правильный выбор ЦОДов под размещение оборудования, обеспечивающего работу виртуальной телефонии. 2022 год показал, что наилучший вариант – дата-центры уровня не ниже Tier3, размещающиеся на территории Российской Федерации.

-

Географическое распределение VoIP серверов и использование резервирования интернет-каналов. При использовании этих решений система будет более устойчива к различного рода нештатным ситуациям (потеря данных, DDoS-атаки и так далее).

Прежде всего необходимо убедиться, что настройки вашего телефонного оборудования могут использовать альтернативные способы доступа к услугам связи посредством автоматического определения рабочих адресов через DNS SRV.

Адрес сервера телефонии необходимо указать доменным именем, а не IP-адресом, и настроить корректный резолв доменов (расшифровку в IP-адрес) в локальной сети провайдера.

Предоставляемые нами программные телефоны для мобильных устройств (Андроид и iOS) и webRTC-софтфон, встроенный в расширение для браузера Chrome, по умолчанию поддерживают работу с SRV-записями. Большинство современных IP-телефонов также это поддерживают.

Если оборудование не поддерживает DNS SRV, в случае проблем с доступностью основного канала можно использовать альтернативные решения для организации резервирования как входящей, так и исходящей связи:

- оперативно переключаться на работу через приложения с поддержкой SRV-записей;

- использовать услугу FMC («Мобильный сотрудник»);

- дублировать входящие вызовы на внешние номера обычной переадресацией.

Для предоставления помощи в анализе текущей конфигурации услуг, чтобы понять, каким образом можно использовать резервирование связи, можно обратиться в нашу техподдержку. Мы поможем провести анализ и настроить резервирование, чтобы сложности с использованием услуг виртуальной телефонии, вызванные авариями на сети передачи данных, обходили ваш бизнес стороной.

Михаил Соротник, руководитель технической поддержки Телфин

Еще несколько мер по обеспечению безопасности VoIP

Существует еще ряд способов и инструментов, позволяющих сделать надежную связь VoIP еще и безопасной.

В частности, рекомендуется использовать лимиты по частоте совершения вызовов для аккаунтов. Это, например, позволит избежать таких угроз, как перепродажа трафика или использование номеров корпоративной IP АТС для организации DDoS-атак.

Также целесообразно использовать лимиты на траты на звонки через IP АТС и отключать автоматическое пополнение счетов. Это, в частности, позволит избежать непомерных затрат в случае, если ваша АТС будет использоваться злоумышленниками для перепродажи трафика.

Конечно же, должны вестись логи и собираться статистика по действиям пользователей виртуальной АТС. Для этого можно использовать как штатные средства (если провайдер предлагает такую услугу), так и сторонние продукты/решения (например SIEM и так далее).

Еще одно очевидное решение (про которое многие забывают почему-то) – использование последних/актуальных версий программного обеспечения. Это касается, как серверного, так и клиентского ПО для IP-телефонии. При выпуске обновлений, разработчики, как правило «фиксят» большинство проблем, включая и те, что связаны с безопасностью программного обеспечения. Поэтому регулярные обновления ПО – залог того, что вы будете пользоваться надежной связью, хорошо защищенной от различного рода инцидентов.

Видно, что угроз для VoIP немало. Но и решений для защиты тоже множество. Главное – правильно выбрать провайдера, оказывающего услуги связи и определиться с приоритетными направлениями обеспечения защиты.

Алексей

- 16 декабря 2022, 15:04 0 ↓